مجموعه اقداماتی که باعث افزایش ضریب امنیت سایت شده و امکان نفوذ به سایت را به حداقل میرساند، امنیت سایت گقته میشود. موارد دیگری نیز در تامین زیرساخت امنیت سایت نقش کلیدی وبسزایی دارند از قبیل امنیت سرور، امنیت شبکه، امنیت اینترنت، امنیت نرم افزار ، امنیت سیستم عامل و بسیاری موارد دیگر. با فرض بر اینکه تمامی موارد پایه ای امنیت برقرار هستند برای سایر موارد امنیتی که سایت مشکل دارد، اقداماتی باید جهت تامین امنیت سایت انجام شود.

با توجه به اینکه اکثریت سایت ها به صورت داینامیک یا پویا طراحی شده اند، در مورد سایت هایی که با سیستم مدیریت محتوا CMS طراحی شده اند تمرکز بیشتری کرده و مختصری نیز در مورد سایت های استاتیک یا ایستا خواهیم پرداخت.

امنیت سایت چیست ؟

وضعیتی که در آن سایت دارای بالاترین سطح امنیتی مورد نیاز بوده و پایین ترین سطح آسیب پذیری ممکن را داشته باشد و در کنار آن بتواند خدمات معمول خود را ارائه دهد.

اهمیت امنیت سایت

امنیت یک سایت زمانی مشخص میشود که سایت مورد حمله قرار گیرد که نتیجه آن به دو صورت میباشد.یا اینکه سایت مورد هک و نفوذ قرار گرفته و آسیب میبیند که در نتیجه ی رعایت نکردن موارد امنیتی و آسیب پذیری بالا میباشد و یا اینکه حمله ناموفق بوده و سایت هیچ آسیبی نخواهد دید.

امنیت سایت از اهمیت فوق العاده ای برخوردار است و می توان گفت موثرترین عامل ادامه فعالیت ، ثبات و اعتبار یک سایت با توجه به موارد دیگر ، موضوع مهم امنیت است. متاسفانه با بررسی وضعیت سایت های عادی و حتی بزرگ و حساس به این نتیجه می رسیم که بسیاری از مدیران و مسئولان سایت ها اهمیت کمی به امنیت سایت می دهند.

هک نشدن سایت ، دلیلی بر امن بودن سایت نیست و امنیت سایت را تضمین نمیکند. بدین علت که ممکن است سایت دارای ضعف های امنیتی بسیاری باشد اما هیچ گاه تلاشی برای حمله و نفوذ به سایت بر روی آن انجام نگرفته باشد و در صورت حمله این سایت آسیب پذیری بالایی خواهد داشت.

به این نکته توجه نمایید که حتی با وجود رعایت تمامی موارد امنیتی، هر سایت در هر زمان و در هر موقعیتی مستعد نفوذ و حمله و آسیب پذیری خواهد بود زیرا که نوع، تعداد و روش های نفوذ و هک بسیار گسترده و روزانه نیز در حال پیشرفت بوده و در نتیجه مقابله با این حملات نیازمند اقدامات بسیار جدی و دائمی میباشد.

میزبانی سایت بر روی هاست امن

وجود یه بستر و فضای امن که سایت بر روی آن میزبانی شود بسیار حائز اهمیت است. سعی کنید هاست خود را از شرکتی معتبر و امن تهیه نمایید. هاستی که دارای سیستم های امنیتی لازم شامل آنتی ویروس ، آنتی شل ، آنتی اسپم ، فایروال نرم افزاری و سخت افزاری و همچنین کانفیگ حرفه ای و اصولی سرور باشد زیرا که نقش اساسی در جلوگیری و مقابله با حملات را ایفا میکند. به طور کلی امنیت سایت وابسته به تمامی عوامل مطرح شده است که امنیت هاست نیز یکی از موارد بسیار مهم است.

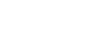

استفاده از اینترنت امن و مطمئن

استفاده از اینترنت عمومی که کنترل و محدودیت امنیتی خاصی بر روی آن اعمال نشده است می تواند بسیار خطرآفرین باشد. ارتباط بین سایت و کاربران سایت معمولا یک ارتباط دو طرفه بوده و از طریق اینترنت انجام میشود. به عنوان مثال برای ثبت نام و ورود در سایت و سایر موارد نیاز است که از سمت کاربر درخواستی به سایت ارسال شود.اگر در هنگام انجام هر یک از این امور مانند ورود به سایت در مسیر درخواست از کامپیوتر تا سایت و بالعکس شنودی انجام شود، اطلاعات کاربری به راحتی در اختیار نفوذگر قرار میگیرد. اگر این اتفاق در سطح بالاتر و برای مدیر سایت اتفاق بیفتد خسارت بسیار زیادی را متحمل خواهد شد به همین علت استفاده از ارتباطی امن و محدود شده میتواند در جلوگیری از اینگونه نفوذها موثر باشد.

توجه داشته باشید که حتی در صورت استفاده از اینترنت شخصی نیز می بایست اقدامات امنیتی مناسب برای تامین اینترنت امن را انجام داد. با توجه به اینکه عمدتا اینترنت در کشور ما از طریق adsl و هدایت آنها از طریق مودم و روتر انجام شده و اتصال اکثر دستگاه ها به اینترنت از طریق Wi-Fi انجام می پذیرد می بایست تمهیدات خاصی جهت جلوگیری از هک وای فای انجام داد. مواردی مانند محدود کردن مودم به Mac Address دستگاه ها ، غیر فعال کردن wps ، فعال کردن فایروال مودم و …

استفاده از سیستم عامل و نرم افزارهای معتبر و اصلی

پیشنهاد این است که حتما از سیستم عامل و نرم افزارهای معتبر و اصلی استفاده کرده و به هیچ عنوان از نسخه های کرک شده و مشابه استفاده نکنید. زیرا که ممکن است در منابع غیر اصلی تغییراتی در هسته یا بخشی از سیستم عامل و نرم افزار مورد استفاده انجام شده و این امکان بسیار وجود دارد که این تغییرات به سمت سوء استفاده ، تخریب و جاسوسی و … باشد و نکته قابل بحث در اینجاست که متاسفانه در این حالت تشخیص و جلوگیری از این مشکل بسیار سخت خواهد بود. این موضوع نیز برای عموم کاملا قابل درک است که با استفاده از سیستم عامل و نرم افزارهای معتبر و اصلی امنیت بسیار بالاتری نسبت به حالت معکوس آن خواهیم داشت.

استفاده از آنتی ویروس و فایروال قدرتمند ، بروز ، معتبر و اصل

حتی با در نظر گرفتن تامین تمامی موارد امنیتی دیگر، عدم رعایت این موضوع میتواند مشکلات امنیتی زیادی به وجود آورد. استفاده از آنتی ویروس و فایروال قدرتمند ، آپدیت شده ، معتبر و اصل از اساسی ترین مواردی است که یک وبمستر باید از آن استفاده کند. محصولات امنیتی خوبی برای اینکار عرضه شده اند که از آنها می توان به محصولات عرضه شده توسط شرکت های eset و kaspersky اشاره کرد. اگر قادر به تهیه لایسنس نیستید این محصولات امنیتی دارای بازه محدود Trial نیز هستند که می توانید از آنها استفاده کنید.

استفاده از منبع اصلی دریافت سیستم مدیریت محتوا ، قالب و افزونه

هر فایلی که از منبع غیر اصلی آن دریافت شود می تواند مستعد و حاوی انواع بدافزارها باشد. یکی از بیشترین دلایل آسیب پذیری بسیاری از سایت ها عدم دریافت سیستم مدیریت محتوا ، قالب و افزونه از منبع اصلی است. ساختار فایل ها به راحتی قابل تغییر بوده و امکان ترکیب آنها با بدافزار ، شل ، اسپمر و … وجود دارد. پس با استفاده از رعایت این اصل از به خطر افتادن امنیت سایت خود جلوگیری کنید.

عدم استفاده از رمز عبور ساده و محافظت از آن

پسورد قوی باید بیش از 8 کاراکتر داشته و ترکیبی از حروف بزرگ و کوچک ، اعداد و کاراکترهای خاص مانند @ , % , ! و موارد مشابه باشد. مورد دیگر محافظت و تغییر پسورد است. سیستم هایی مانند Bit Locker و مانند آن می توانند از اطلاعات حساس مراقبت کنند. همچنین جهت جلوگیری از حملات brute force تغییر پسورد باید به صورت دوره ای انجام گردد.

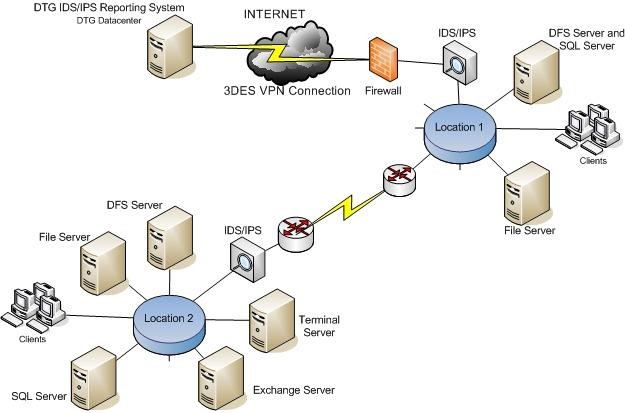

تعیین سطح دسترسی متناسب با اطلاعات

باید برای هر فایلی که دارای محتویات و اطلاعات مهم و کلیدی میباشد سطح دسترسی متناسب با اهمیت آن تعیین نمود. مانند فایل هایی که حاوی اطلاعات دیتابیس میباشد که باید تنهاowner فایل بتواند اطلاعات داخل فایل کانفیگ را خوانده و غیر از آنها به هیچ نحو دیگری قابل خواندن و نوشتن نباشد. برای فایل ها و دایرکتوری های دیگر نیز باید سطح دسترسی معقول و استاندارد تعیین کرده و از اعطای دسترسی سطح بالا خودداری کنیم.

محافظت از مسیر ورود به مدیریت سایت

فرض کنید اگر در حالتی نام کاربری و رمز عبور سایت شما به دست هکر افتاده باشد با اینکار می توانید از مشاهده مسیر مدیریت توسط هکر ممانعت به عمل آورید. با این کار میتوان به گونه ای مسیر ورود به مدیریت سایت را تغییر داد که حتی با هک شدن نام کاربری و رمز عبور سایت، هکر به راحتی نتواند وارد مسیر مدیریت وب سایت شود. اینکار در تامین و کمک به امنیت سایت موثر بوده و در مواقعی محافظت اساسی به عمل می آورد. پس میتوان با انجام چنین موارد امنیتی در مواقع بحرانی به امنیت سایت کمک کرده و ضعف های دیگر را پوشش داد. همانطور که در ابتدای بحث گفته شد امنیت 100 درصد نیست اما با انجام موارد امنیتی می توان تا حد بالایی از بروز مشکلات امنیتی جلوگیری کرد.

تعیین محدودیت های دسترسی و مشاهده

در وب سرورهای لینوکس و ویندوزی این قابلیت وجود دارد که با اعمال محدودیت هایی مانند تعریف محدوده آی پی برای کاربران از مشاهده دایرکتوری ها و یا فایل های خاص توسط افراد جلوگیری نمود. میتوان در وب سرور تعیین نمود که در این حالت در صورت نبودن ای پی کاربر در محدوده مشخص شده پیغام forbidden و یا access denied را نمایش دهد. پیشنهاد می شود حتما از امکان محدودیت آی پی مخصوصا در مسیر مدیرتی سایت خود استفاده نمایید.

محافظت سایت در برابر اسپمرها

روش کار روبات های اسپمر بدین صورت میباشد که با جستجو در سایت ها و پیدا کردن نقاط ضعف در آنها مخصوصا فرم های محافظت نشده که تکمیل آنها بصورت ماشینی امکان پذیر است اقدام به حملات انبوه اسپم می کنند.میتوان با استفاده از سیستم محافظت CAPTCHA از بروز مشکلات امنیتیکه توسط اسپمرها اتفاق می افتد، جلوگیری کنید. در این زمینه سیستم reCAPTCHA گوگل که بسیاری از سایت های بزرگ و معتبر دنیا از این سیستم استفاده می کنند، می تواند کمک شایانی جهت افزایش امنیت سایت شما نماید. در صورتی که محافظتی در اینکار انجام نشده باشد این امکان وجود دارد که به علت اختلال در سرور میزبان سایت ، مورد برخورد شرکت میزبان سایت و دریافت Abuse از منابع متعدد شوید.

پیگیری مشکلات امنیتی گزارش شده و بروزرسانی امنیتی مداوم

غالبا هر شرکت یا مرجعی که اقدام به انتشار محصولی می کند در مواقعی که باگ امنیتی در آن محصول مورد ارائه کشف و منتشر می شود وظیفه دارد بلافاصله راهکار و پچ امنیتی که بتواند از آن مشکل محافظت کند را ارائه نماید. توجه داشته باشید که حتی سایت هایی که در بالاترین سطح امنیتی محافظت شده اند نیز در برابر باگ های امنیتی آسیب پذیر هستند و می بایست بلافاصله نسب به رفع باگ در سایت اقدام شود.

مدیر امنیت سایت باید همیشه آخرین اخبار و رویدادهای امنیت مخصوصا مواردی که در ارتباط مستقیم با امنیت سایت است را رصد و پیگیری کند. بسیاری از مواقع سایت های بزرگ و حتی متوسط و کوچک قربانی این مشکلات می شوند. در چنین مواقعی هوشیاری و اطلاع فوری از مشکل و رفع آن باعث جلوگیری از ایجاد مشکل امنیتی در سایت می شودعضویت در خبرنامه و انجمن ، پیگیری بخش اخبار و بلاگ سایتی که از محصولات آن استفاده میکنیم راهکار مناسبی برای اطلاع سریع و به عملکرد به موقع است.

راه اندازی گواهی امنیتی SSL بر روی سایت

یکی از بهترین راهکارها برای حفظ امنیت اطلاعات کابران و مدیران سایت استفاده از گواهی امنیتی SSL بر روی سایت است که علاوه بر موارد امنیتی ، تاثیرات بسیار خوبی در نتایج سئو و جلب اعتماد کاربران دارد. گواهی ssl بر روی سایت اطلاعات ورودی و خروجی را با الگوریتم بسیار پیچیده ای رمزنگاری کرده و از شنود و دزدیده شدن آنها جلوگیری می کند. اینکار سبب می شود که در بسیاری از حالات حتی در صورت استفاده کاربر یا مدیر سایت از اینترنت ناامن مشکلی ایجاد نشود. در واقع در این حالت اگر اطلاعات مورد شنود نیز قرار گیرد قابل بهره برداری نخواهد بود و شنود کننده با یکسری اطلاعات رمزنگاری شده روبرو خواهد شد.

- بازدید: 6042