نحوه ورود به ایمیل های هاست و ارسال ایمیل از طریق سی پنل

در این مقاله نحوه ورود به ایمیل های هاست و ارسال ایمیل از طریق سی پنل هاست لینوکس آموزش داده میشود. شما از طریق وبمیل خواهید توانست وارد اکانت های ایمیلی که در هاست ایجاد کرده اید شده و ایمیل ارسال و دریافت کنید.

وب میل و نحوه استفاده از آن

پس از ساخت اکانت ایمیل در سی پنل ، میخواهیم با استفاده از اکانت ایمیل و از داخل هاست وب سایت ، ایمیل ارسال کرده و ایمیل های دریافتی را مشاهده کنیم. وبمیل ( Webmail ) ، کنترل پنلی تحت وب است که برای مدیریت ایمیل های داخل هاست استفاده میشود. با استفاده از وبمیل میتوانیم با استفاده از اکانت ایمیل ، ایمیل ارسال و دریافت کنیم. وبمیل دقیقا مانند جیمیل و یاهو برای مدیریت ایمیل های ارسالی و دریافتی به کار میرود.

نحوه ورود به وبمیل

وارد شدن به وبمیل از دو روش امکانپذیر است :

۱. در صورتیکه به کنترل پنل سی پنل هاست خود دسترسی دارید ، میتوانید به وبمیل هر اکانت ایمیلی که داخل سی پنل ایجاد کرده اید بدون وارد کردن نام کاربری و رمز عبور وارد شوید.

۲. این روش برای افرادی کاربرد دارد که به هاست سی پنل دسترسی ندارند و میخواهند برای ارسال و دریافت ایمیل از وبمیل استفاده کنند. به عنوان مثال کارمندان یک شرکت که داخل هاست برای آنها اکانت ایمیل ایجاد شده و باید با استفاده از یک آدرس به وبمیل دسترسی پیدا کرده و نام کاربری و رمز عبور را وارد نمایند تا وارد صفحه مدیریتی وبمیل شوند.

نحوه ورود به وبمیل از طریق سی پنل

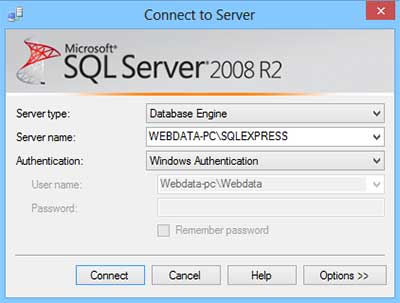

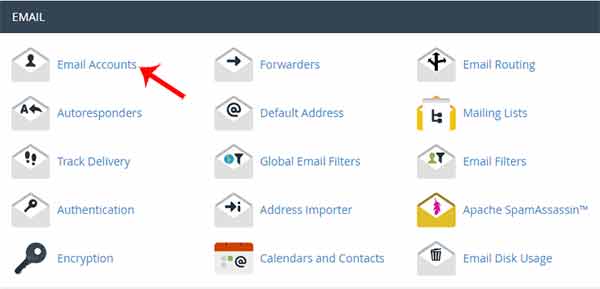

ابتدا وارد کنترل پنل سی پنل هاست شده و سپس از بخش EMAIL گزینه Email Accounts را انتخاب میکنیم.

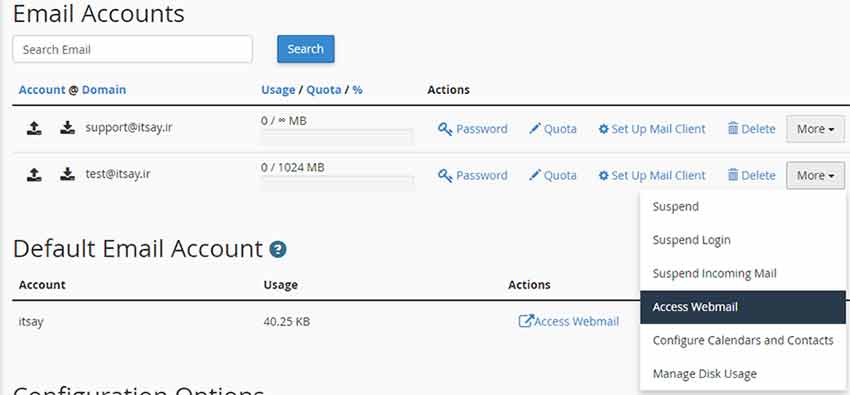

حال در قسمت Email Accounts اکانت های ایمیلی که ایجاد کرده ایم مشاهده میشود.حال یک اکانت را برای ورود به وبمیل انتخاب میکنیم. برای انجام این کار بر روی گزینه More و سپس Access Webmail کلیک میکنیم.

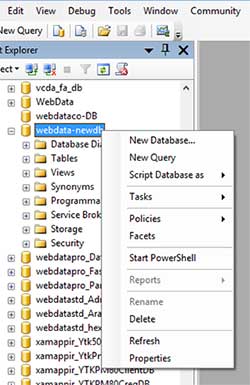

در اینجا صفحه ای مشاهده میشود که دارای رابط های گرافیکی مختلف برای وب میل هست.این رابط های گرافیکی دارای ظاهری متفاوت باعملکرد یکسان هستند. در این قسمت باید بر روی یکی از این رابط ها کلیک کنیم. ما وب میل rouncube را انتخاب میکنیم. در صورتیکه بخواهیم در دفعات بعدی نیز به صورت خودکار وارد این وب میل شود ، بر روی گزینه set as default کلیک میکنیم.

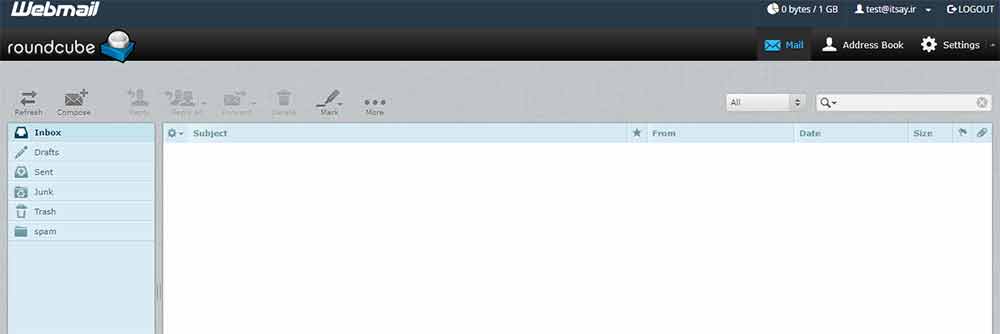

پس از ورود به وبمیل roundcube از همانند یاهو و جیمیل میتوانیم از بخش Inbox ایمیل های دریافتی را مشاهده کنیم. از طریق گزینه Compose میتوانیم ایمیل جدید ارسال کنیم. این کنترل پنل دارای تنظیماتی است که میتوان بر اساس نیاز آن را اختصاصی سازی کرد.

نحوه ورود به وبمیل از طریق آدرس

در این روش شخص به کنترل پنل هاست دسترسی نداشته و میخواهد از طریق وبمیل ایمیل های ارسالی و دریافتی خود را مدیریت کند. در این روش برای ورود به وبمیل حتما باید دامنه فعال بوده و نیم سرورهای هاست نیز به درستی بر روی دامنه ست شده باشد. در نتیجه به دو طریق میتوان به وبمیل لاگین کرد:

۱ وارد کردن آدرس domainname.com/webmail داخل مرورگر که به جای domainname.com باید آدرس دامنه تایپ شود.

۲. وارد کردن آدرس domainname.com:2095 داخل مرورگر یعنی ورود به وب میل از طریق پورت webmail در سی پنل که به جای domainname.com باید نام دامنه خود را وارد نماییم.

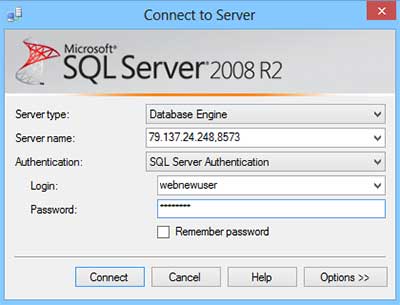

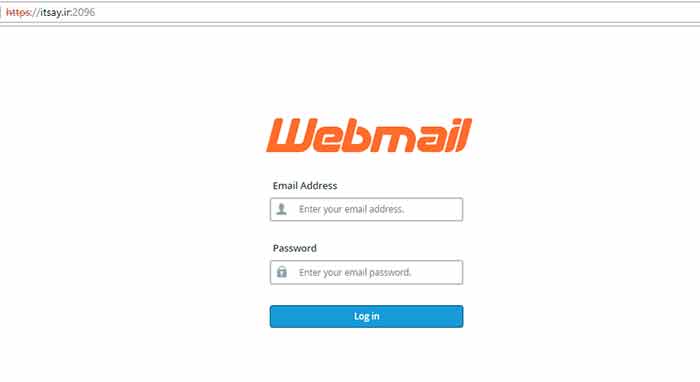

پس از وارد کردن یک از این آدرس ها ، صفحه ورود به webmail برای ما به نمایش در میاد.

در فیلد اول باید اکانت ایمیلی که در هاست ساخته شده است و در فیلد دوم رمز عبور ایمیل را وارد کنیم. در صورتیکه رمز عبور ایمیل را فراموش کرده باشید با وارد شدن به سی پنل در قسمت Email Accounts و از طریق گزینه password ، میتوانید پسورد را ریست کنید.پس از وارد کردن ایمیل و پسورد با کلیک بر روی گزینه log in میتوانید وارد صفحه وبمیل شده و ایمیل های خود را مدیریت کنید.

در فیلد اول باید اکانت ایمیلی که در هاست ساخته شده است و در فیلد دوم رمز عبور ایمیل را وارد کنیم. در صورتیکه رمز عبور ایمیل را فراموش کرده باشید با وارد شدن به سی پنل در قسمت Email Accounts و از طریق گزینه password ، میتوانید پسورد را ریست کنید.پس از وارد کردن ایمیل و پسورد با کلیک بر روی گزینه log in میتوانید وارد صفحه وبمیل شده و ایمیل های خود را مدیریت کنید.

- بازدید: 1833