این مقاله به صورت موقت می باشد :

برای تنظیم ارسال ایمیل توسط جوملا با SMTP لطفا لینک زیر را مطالعه نمایید :

http://goo.gl/58AHYs

- بازدید: 2922

امتیاز کاربران

با تنظیم آدرس ایمیل پیش فرض در هاست سی پنل قادر هستید تا ایمیل هایی که به آدرس ایمیلی از دامنه شما که وجود ندارد و اشتباه میباشد را دریافت نمایید.

به عنوان مثال اگر نام دامنه شما yoursite.com و آدرس های ایمیل هاست شما این آدرس ایمیل توسط spambots حفاظت می شود. برای دیدن شما نیاز به جاوا اسکریپت دارید و این آدرس ایمیل توسط spambots حفاظت می شود. برای دیدن شما نیاز به جاوا اسکریپت دارید باشند،اگر شخصی ایمیلی را به این آدرس ایمیل توسط spambots حفاظت می شود. برای دیدن شما نیاز به جاوا اسکریپت دارید ارسال نماید، شما نمیتوانید این ایمیل را دریافت نمایید.

توسط یکی از قابلیت های سی پنل به نام Default Address میتوان آدرس ایمیل پیش فرضی را برای دامنه تنظیم نموده و در صورت ارسال ایمیل به آدرس اشتباهی از دامنه ما ، بتوانیم این ایمیل ها را نیز دریافت کنیم.

ابتدا وارد سی پنل شده و در بخش EMAIL بر روی گزینه Default Address کلیک مینماییم:

در این بخش میتوانیم تنظیمات آدرس ایمیل پیش فرض وب سایت خود را انجام دهیم. از پایین قسمت Default Address Maintenance میتوان تنظیمات ایمیل پیش فرض وب سایت را توسط این فیلدها تنظیم نماییم:

Send all unrouted email for the following domain : از این قسمت نام دامنه ای که میخواهیم برای آن آدرس ایمیل پیش فرض تعیین کنیم، انتخاب نموده که در صورتی که داخل هاست ادان دامین، ساب دامین و پارک دامین تنظیم شده باشد، یک لیست کشویی نمایش داده میشود.

Discard the email while your server processes it by SMTP time with an error message : در صورت تیکدار شدن این گزینه که به صورت پیشفرض نیز فعال است، زمانی که به یکی از آدرس های اشتباه دامنه ما ایمیل ارسال میشود، سی پنل یه ایمیل برای فرستنده ایمیل ارسال کرده و اطلاع میدهد که چنین آدرس ایمیلی وجود ندارد، که داخل فیلد Failure Message هم قادر هستیم پیغام خطایی رو که سی پنل برای فرستنده ایمیل ارسال میکند را تعیین نماییم.

Forward to Email Address : در صورت انتخاب این گزینه، آیتم قبلی از انتخاب خارج شده و ایمیل هایی که برای آدرس اشتباهی از دامنه ما فرستاده شده، برای آدرس ایمیلی که داخل فیلد Forward to Email Address وارد میکنیم ارسال میشوند. از این پس زمانی که سی پنل یک ایمیل دریافت میکند که اون آدرس ایمیل آن هنوز در هاست ما ساخته نشده، برای این آدرس ارسال میکند.

حالا بر روی گزینه advanced options کلیک می کنیم تا سایر تنظیمات حرفه ای تر هم به ما نمایش داده شود:

Forward to your system account : در صورت انتخاب این گزینه، از این پس ایمیل هایی که به یه آدرس اشتباه از دامنه ما ارسال میشوند توسط سی پنل دریافت شده و به آدرس ایمیل کاربر اصلی مدیر هاست ارسالش میگردد، یوزر های وب دیسک و ftp که داخل هاست ساخته میشوند داخل این قسمت برای ما لیست میشوند.

Pipe to a Program : این گزینه امکان بسیار حرفه ای برای برنامه نویسان وب میباشد، در واقع اگر این قسمت فعال باشد، سی پنل از این پس ایمیل هایی که به یک آدرس اشتباه از دامنه ما ارسال شده را دریافت کرده و به اسکریپتی که داخل این فیلد مسیرش مشخص شده ، ارجاع میدهد. کاربرد این گزینه بدین صورت هست که برنامه نویس یک اسکریپت PHP ساخته و در قسمت فایل منیجر هاست آپلود نموده و بعد مسیر اسکریپت را داخل این فیلد وارد میکند. سپس اگر سی پنل یک ایمیل اشتباهی دریافت کرد، به اسکریپت تعریف شده در این مسیر ارجاع شده و ایمیلی که به مقصد اشتباه ارسال شده رو دریافت نموده و سپس برای فرستنده یه ایمیل ارسال شده و اطلاع میدهد که این آدرس ایمیل وجود ندارد.

Discard (Not Recommended) : در صورت استفاده از این گزینه که سی پنل هم استفاده از این قسمت را پیشنهاد نکرده، هاست ایمیل هایی که به مقاصد اشتباهی از دامنه ما ارسال شده اند را دریافت کرده و به صورت اتوماتیک آن ها را حذف کرده و برای فرستنده ایمیل هم هیچ پیغامی ارسال نمیکند.

ما توجه می کنیم که حتما گزینه Forward to Email Address رو انتخاب کرده باشیم و داخل این فیلد حتما آدرس ایمیل وارد شده باشد، و در پایان برای نهایی سازی تنظیم ایمیل پیش فرض داخل سی پنل بر روی دکمه آبی رنگ change کلیک می کنیم.

پیغام "cPanel will forward all unrouted email for “webdataco.com” to "این آدرس ایمیل توسط spambots حفاظت می شود. برای دیدن شما نیاز به جاوا اسکریپت دارید”نمایش داده میشود و بدین معناست از این پس سی پنل تمامی ایمیلهایی که به مسیرهای اشتباهی از دامنه ما ارسال میشود را دریافت و برای این آدرس ارسال میکند.

امتیاز کاربران

این مقاله به صورت موقت می باشد :

برای تنظیم ارسال ایمیل توسط جوملا با SMTP لطفا لینک زیر را مطالعه نمایید :

http://goo.gl/58AHYs

امتیاز کاربران

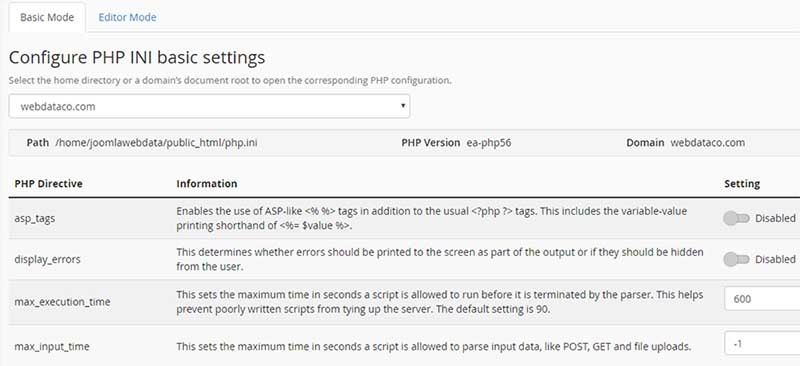

ویرایشگر MultiPHP INI Editor به شما این امکان را میدهد تا تنظیمات PHP خود را پیکربندی نموده و توابع و دستوراتی که میخواهیم بر روی فایل های .htaccess و user.ini و php.ini اعمال نماییم با استفاده از این بخش آنها را مدیریت کنیم.

هنگام تغییر در این ویرایشگر بسیار دقت نمایید و در صورت عدم دانش کافی از آن استفاده نکنید، زیرا که تغییرات اشتباه ممکن است اسکریپت های PHP غیرفعال تولید کند.

جهت مشاهده تنظیمات این ویرایشگر ، ابتدا وارد کنترل پنل سی پنل هاست خود شده و سپس از بخش SOFTWARE ، گزینه MultiPHP INI Editor را انتخاب میکنیم.

در صفحه باز شده دو تب Basic Mode و Editor Mode وجود دارد.تب Basic Mode را انتخاب کرده و سپس از لیست کشویی دامنه مورد نظر خود را نیز جهت اعمال تنظیمات انتخاب میکنیم.

در صفحه باز شده دو تب Basic Mode و Editor Mode وجود دارد.تب Basic Mode را انتخاب کرده و سپس از لیست کشویی دامنه مورد نظر خود را نیز جهت اعمال تنظیمات انتخاب میکنیم.

در دسترس بودن دستورات زیر بستگی به نسخه پی اچ پی شما داشته و عدم وجود یک دستور در این قسمت ، نشان دهنده عدم پشتیبانی آن توسط نسخه PHP شما میباشد.

| حالت پیش فرض PHP | توضیحات | دستورالعمل PHP |

|---|---|---|

| فعال | تعیین میکند که آیا اسکریپتهای PHP میتوانند آگاهانه از URL-aware fopen wrappers استفاده کنند یا خیر | Allow_url_fopen |

| غیر فعال | تعیین میکند که آیا اسکریپتهای PHP میتوانند آگاهانه از URL-aware fopen wrappers با استفاده از دستورالعمل های زیر استفاده کنند یا خیر : include(), include_once(), require(), و require_once() | allow_url_include |

| غیر فعال | مشخص میکند که آیا اسکریپتهای PHP میتوانند علاوه بر تگهای PHP، از برچسبهای ASP نیز استفاده کنند یا خیر. این شامل مقادیر کوتاه و متغیر چاپی است. به عنوان مثال : <%= $value %> | asp_tags |

| غیر فعال | مشخص میکند که آیا پی اچ پی خطاها را به عنوان خروجی نمایش داده و یا آنها را از کاربر پنهان کند. | display_errors |

| غیر فعال | مشخص مشکند که آیا اسکریپت ها می توانند عملکرد تابع DL را فراخوانی کنند یا خیر. این تابع به طور پویا یک فرمت PHP را در زمان اجرا بارگذاری می کند. اگر این دستورالعمل را به Enabled تنظیم کنید، خطرات امنیتی را برای سرور شما ایجاد می کند. ما به شدت توصیه می کنیم که Disable را انتخاب کنید مگر اینکه شما کاملا نیاز به عملکرد DL دارید. | enable_dl |

| فعال | تعیین میکند که آیا اسکریپت های PHP شما می توانند فایل های HTTP را آپلود کنند یا خیر | file_uploads |

| ۹۰ | حداکثر مقدار زمان در ثانیه را وارد کنید که سرور شما اجازه می دهد یک اسکریپت اجرا شود تا سرور شما آن را خاتمه دهد. این تنظیم مقدار حافظه استفاده شده توسط اسکریپت های نوشته شده ضعیف را محدود می کند. | max_execution_time |

| -۱ | حداکثر مقدار زمان در ثانیه که یک اسکریپت برای تجزیه داده های ورودی مجاز است. | max_input_time |

| ۱۰۰۰ | حداکثر تعداد متغیرهای ورودی را برای هر درخواست تعیین میکند. استفاده از این دستورالعمل برای جلوگیری از حملات عدم پذیرش سرویس (DoS) است، که از برخورد های ترکیبی بر روی نام متغیرهای ورودی استفاده می کنند. | max_input_vars |

| ۱ گیگابایت – ۳۲ مگابایت ۲-۴ گیگابایت – ۶۴ مگابایت بیش از ۴ گیگابایت – ۱۲۸ مگابایت | حداکثر مقدار حافظه ای که اسکریپت ها می توانند تخصیص دهند را در واحد بایت وارد کنید. این تنظیمات برای جلوگیری از اسکریپت های ضعیف نوشته شده است که ممکن است حافظه زیادی را اشغال کنند. cPanel و WHM مقدار پیش فرض را که در حافظه سیستم قرار دارد را در زمان نصب تعیین می کند. از کاراکتر M برای تعیین محدودیت به مگابایت استفاده کنید. | memory_limit |

| غیر فعال | مشخص میکند که آیا ورودی های GET یا POST به متغیرهایی که اسکریپت می تواند استفاده کند تبدیل بشوند یا خیر | register_globals |

| غیر فعال | انتخاب می کنید که آیا حالت ایمن را فعال می کنید ؟ حالت امن امنیت را برای اسکریپت های PHP افزایش می دهد و امکان بررسی و کنترل کاربر، گروه و محیط را فراهم می کند. | Safe_mode |

| NULL | دایرکتوری جهت ذخیره کردن فایل های ایجاد شده توسط PHP. جلسات PHP در حال حاضر به طور پیش فرض در / var / cpanel / php / sessions ذخیره می شود.با نصب EasyApache4 زیر دایرکتوری های اصلی را بر اساس نسخه فعلی PHP ایجاد می کند. اگر چندین نسخه از پی اچ پی در سیستم وجود داشته باشد، یک زیر دایرکتوری برای هر نسخه از PHP وجود خواهد داشت. این دایرکتوری متعلق به کاربر ریشه است و مجوز ۴۷۳۳ را داراست. این امر به PHP اجازه می دهد تا فایل های جلسه را بنویسد، اما کاربران قادر به دیدن سایر جلسات در دایرکتوری نیستند. نتیجه فایلهای جلسه نوشته شده توسط PHP اینست که PHP نمیتواند جلسات خود را پاک کند. فایل های جلسه توسط عملیات روت حذف می شوند. توجه داشته باشید اگر session.save_path را در فایل تنظیمات php.ini تغییر دهید، کار cron برای تمیز کردن فایل sessions در دایرکتوری مشخص به کار خود ادامه خواهد داد. وقتی کار cron اجرا می شود، اطمینان حاصل خواهد کرد که مجوزهای دایرکتوری درست هستند. session.save_path را به / tmp یا دایرکتوری ای که دیگر کاربران یا برنامه ها استفاده می کنند تغییر ندهید. اگر session.save_path را به یک دایرکتوری دیگر تغییر دهید، مجوز دایرکتوری به ۴۷۳۳ تغییر خواهد کرد. این کار احتمالا در عملکرد سایر برنامه ها خلل ایجاد می کند. اگر / tmp باید استفاده شود، یک زیر دایرکتوری زیر / tmp ایجاد می کند تا فایل های جلسه PHP را نگه دارد. | session.save_path |

| ۱۴۴۰ | حداکثر مقدار زمان در ثانیه را برای طول عمر یک فایل جلسه تعیین میکند. هنگامی که جلسه بزرگتر از session.gc_maxlifetime است، به عنوان زباله دیده می شود و بعد از اتمام پاکسازی جلسه حذف می شود. این تنظیم برای هر نسخه از پی اچ پی نصب شده است. به طور پیش فرض، مقدار آن ۱۴۴۰ ثانیه (۲۴ دقیقه) است. توجه داشته باشید ممکن است فایل های جلسه ای در فایل سیستم بزرگتر از فایل تنظیمات session.gc_maxlifetime وجود داشته باشد. از آنجا که پاکسازی جلسه هر ۳۰ دقیقه اتفاق می افتد، یک فایل جلسه می تواند تا۳۰ دقیقه به اندازه session.max_lifetime وجود داشته باشد. | session.gc_maxlifetime |

| ۰ | این مورد به طور پیش فرض به مقدار ۰ تنظیم شده است. از آنجا کهcron وظیفه حذف جلسات را دارد ، این دستورالعمل مورد نیاز نیست. اگر این تنظیم را فعال کنید، پی اچ پی تلاش خواهد کرد که فایل های جلسه خود را پاکسازی کند که باعث خراب شدن و اتلاف منابع سیستم می شود. | session.gc_probability |

| ۰ | این مورد به طور پیش فرض به مقدار ۰ تنظیم شده است. از آنجا کهcron وظیفه حذف جلسات را دارد ، این دستورالعمل مورد نیاز نیست. اگر این تنظیم را فعال کنید، پی اچ پی تلاش خواهد کرد که فایل های جلسه خود را پاکسازی کند که باعث خراب شدن و اتلاف منابع سیستم می شود. | session.gc_divisor |

| ۸M | حداکثر اندازه پست کردن هر نوع داده را مشخص میکند. این تنظیم همچنین بر آپلود فایل تاثیر می گذارد. برای آپلود فایل های بزرگ، این مقدار باید بزرگتر از upload_max_filesize باشد. همچنین، memory_limit باید بزرگتر از post_max_size باشد. از کاراکتر M برای تعیین محدودیت به مگابایت استفاده کنید. | post_max_size |

| ۲M |

حداکثر اندازه فایل را برای آپلود، به بایت مشخص میکند. از کاراکتر M برای تعیین محدودیت به مگابایت استفاده کنید. |

upload_max_filesize |

امتیاز کاربران

جهت تنظیم دسترسی اسکریپت موردنظر به یک فایل یا پوشه ، باید سطح دسترسی وب سرور به فایل یا پوشه را در کنترل پنل هاست خود تنظیم نماییم.

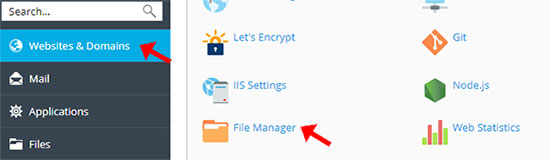

برای انجام این کار ابتدا وارد کنترل پنل پلسک شده و سپس از منوی سمت چپ پنل گزینه Websites & Domains را انتخاب میکنیم.سپس در بخش میانی پنل ، بر روی گزینه File manager کلیک میکنیم.

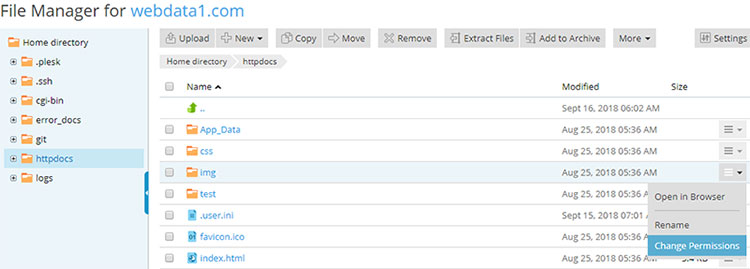

حال در صفحه File Manager ، رو به روی فایل یا پوشه مدنظر، روی آیکون فلش کوچک نمایش داده شده کلیک کرده و سپس گزینه Change Permissions را انتخاب میکنیم.

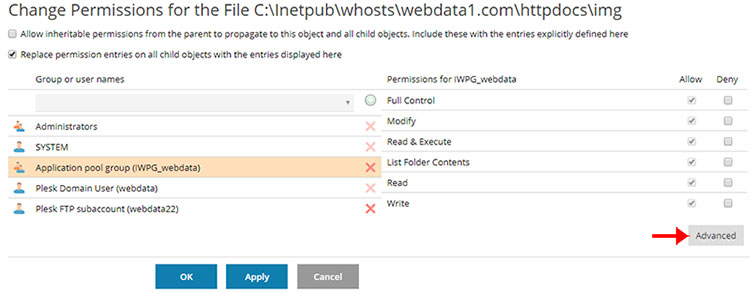

در صفحه باز شده از بخش چپ صفحه بر روی گزینه Application pool group کلیک میکنیم.

جهت اعمال تنظیمات سطح دسترسی برای فایل های درون یک فولدر ، گزینه Replace permission entries on all child objects with the entries displayed here در بالایصفحه را فعال میکنیم.

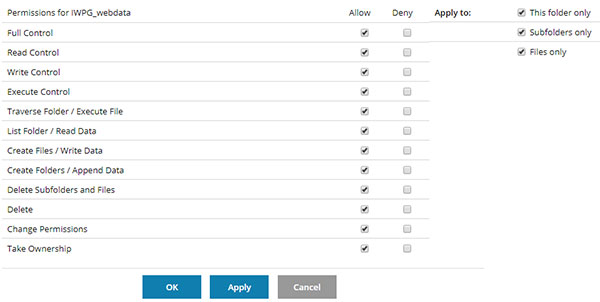

با کلیک بر روی گزینه Advanced ، وارد صفحه ای خواهیم شد که میتوانیم نوع دسترسی که نیاز داریم را بر روی فولدر مورد نظر و تمامی فایل های داخل آن اعمال نماییم. میتوانیم نوع دسترسی را بر روی فعال (Allow ) و یا غیرفعال ( Deny ) کنیم. از ستون سمت راست از طریق گزینه Apply to نیز میتوانیم سطح دسترسی را بر روی فولدر مورد نظر ، ساب فولدرها و یا فایل ها اعمال نماییم. در نهایت جهت ذخیره تغییرات بر روی گزینه Ok کلیک میکنیم.

پس از کلیک بر روی گزینه Ok به صورت خودکار وارد صفحه File Manager شده و پیام Information: File or directory access permissions were successfully updated مبنی بر موفقیت آمیز بودن تغییرات مشاهده خواهد شد.

امتیاز کاربران

آپاچی وب سرور مخصوص سرورهای لینوکس میباشد که به دلیل رایگان بودن و متن باز بودن آن یکی از محبوبترین وب سرورها میباشد. با کانفیگ مناسب آپاچی میتوانید سرعت و امنیت بالایی را برای وب سایت های خود ایجاد نمایید. البته توجه داشته باشید که اعمال نمودن تنظیمات ، نیاز به داشتن دانش فنی میباشد. در این مقاله میخواهیم به بررسی تنظیماتی جهت محافظت آپاچی از آسیب پذیری های موجود بپردازیم.

پنهان نمودن نسخه آپاچی

به علت اینکه آپاچی یک وب سرور متن باز است ، جزئیات نسخه های مورد استفاده و اطلاعات ماژول های نصب شده باید مخفی شود. زیراکه هکرها از این اطلاعات جهت شناسایی اطلاعات سرور استفاده میکنند. جهت مخفی نمودن این اطلاعات باید فایل تنظیمات آپاچی httpd.conf را ویرایش نماییم.به آدرس زیر میرویم:

/etc/apache

فایل httpd.conf را باز کرده و کدهای زیر را در آن قرار داده و یا در صورت وجود ویرایش میکنیم :

ServerSignature Off ServerTokens Prod

ServerSignature : امضایی است که در انتهای صفحات خطای وب سرور مثل ۴۰۴ و ... وجود دارد و اطلاعات وب سرور را نمایش می دهد.

ServerTokens : اطلاعات نسخه وب سرور در HTTP response header را به نام وب سرور محدود می نماید .

بدین صورت اطلاعات وب سرور نمایش داده نخواهد شد.

به روز رسانی آپاچی

همواره وب سرور آپاچی را به روز نگه دارید. جهت بررسی نسخه فعلی آپاچی دستور httpd –v را در ssh وارد میکنیم. در صورت به روز نبودن نسخه آپاچی با استفاده از دستور زیر میتوانید آن را به روز نمایید:

# yum update httpd # apt-get install [add Apache version here]c

فعال کردن لاگ آپاچی

با به روز رسانی ماژول mod_log_config در وب سرور آپاچی میتوان به لاگ سرور دسترسی داشته باشید. با استفاده از این لاگ ، ترافیک سرور و عملیات کاربران بر روی سرور قبل بررسی خواهد بود.

فعال کردن SSL

با استفاده از گواهینامه SSL ، تمامی اطلاعات رد و بدل شده میان کاربر و مرورگر ، رمزنگاری شده و به صورت امن منتقل خواهد شد.

نصب فایروال

با استفاده از قابلیتModSecurity میتوان به عنوان فایروال از آپاچی محافظت کرد. برای نصب و فعالسازی این قابلیت بر روی سرور از دستور زیر استفاده میکنیم:

# yum install mod_security # /etc/init.d/httpd restart

نصب mod_evasive بر روی سرور

در صورتیکه میخواهید وب سرور آپاچی از حملات بروت فورس و DDOS در امان باشد ، ماژول mod_evasive را بر روی سرور نصب نمایید.

غیرفعال نمودن ماژول های غیرضروری

آپاچی پس از نصب تعدادی ماژول را بصورت پیش فرض اجرا میکند. جهت افزایش امنیت آپاچی ، ماژول های غیر قابل استفاده را حذف نمایید. جهت نمایش ماژول های فعال بر روی سرور میتوانید از دستور LoadModule استفاده نمایید. پس از پیدا کردن ماژول های غیر ضروری ، پیش از هر ماژول علامت # را قرار دهید تا غیرفعال شود.سپس سرور را ریست نمایید.

تغییر اجرا شدن آپاچی تحت حساب و گروه کاربری پیشفرض

به علت اینکه امکان دارد آپاچی پس از نصب تحت گروه کاربری nobody اجرا شود ،در صورت حمله به آپاچی ، سرورهای ایمیل به مخاطره خواهد افتاد. با استفاده از دستورات groupadd و useradd میتوان کاربر و گروه جدید به سرور اضافه نمود. انجام این تغییرات در فایل httpd.conf قابل انجام است.

تنظیم KeepAlive در آپاچی

با استفاده از قابلیت HTTP Keep Alive's در آپاچی میتوان سرعت عملکرد وب سایت ها را تا ۵۰ درصد افزایش داد. میتوان این قابلیت را فعال و مقادیر مناسب برای گزینه های MaxKeepAliveRequests و KeepAliveTimeout را بر اساس تحلیل فایل لاگ سرور تنظیم نمود. در استفاده از قابلیت Keep Alive دقت نمایید زیرا که تنظیمات نادرست منجر به آسیب پذیری حملات DOS خواهد شد.

محدود نمودن درخواست ها به سرور

با محدود نمودن تعداد درخواست های ارسالی ، سرور در برابر حملات DDOS محافظت خواهد شد. به صورت پیشفرض هیچ محدودیتی اعمال نشده است. با استفاده از کد زیر میتوان این محدودیت را اعمال نمود.توجه نمایید که اعمال این محدودیت ، بر روی آپلود فایل ها نیز اعمال خواهد شد.

LimitRequestBody 1978654

غیر فعال سازی Directory Browsing

برای انجام این کار در فایل httpd.conf داخل تگ Directory از کد زیر استفاده میکنیم:

<Directory /var/www/html> Options -Indexes </Directory>

مسدود سازی دسترسی به دایرکتوری ها

در صورت فعال بودن این گزینه ، هر شخصی میتواند به دایرکتوری های شما دسترسی داشته باشد.جهت غیرفعال نمودن آن از کد زیر استفاده میکنیم:

<Directory "/"> Require all denied </ِDirectory>

در صورتیکه بخواهیم به کاربران خاصی دسترسی به دایرکتوری را بدهید از کد زیر استفاده میکنیم:

<Directory "/usr/users/*/public_html"> Require all granted </Directory

در صورتیکه بخواهیم دسترسی به فولدر خاصی را در داخل دایرکتوری آزاد کنیم از دستور زیر استفاده میکنیم:

<Directory "/usr/local/httpd"> Require all granted </Directory>

جلوگیری از Follow شدن symbolic links

برای انجام این کار کد زیر را در تگ Directory قرار میدهیم:

Options -FollowSymLinks

غیرفعال نمودن CGI execution

در صورت عدم استفاده از CGI ، آن را غیرفعال نمایید. زیراکه منجر به مشکلات امنیتی خواهد شد. بنابراین یا باید آن را غیرفعال کرده و یا اینکه با اعمال تنظیماتی ، دسترسی به آن را محدود نمایید. میتوانیم از دستور زیر استفاده کنیم:

Options -ExecCGI

غیرفعال نمودن Server Side Includes

فایل هایی که SSI در آن ها فعال شده حتما باید بررسی شده و محدودیت دسترسی بر روی آنها اعمال شود.زیراکه منجر به مشکلات امنیتی خواهد شد. میتوان در داخل تگ Directory از کد زیر استفاده نمود:

Options -Includes

در مقاله تنظیمات امنیتی آپاچی ۲ به ادامه راهکارهایی جهت افزایش امنیت در وب سرور آپاچی میپردازیم.